Zero Trust Sicherheitsmodell – Warum Vertrauen keine Option mehr ist

In der digitalen Welt von heute reicht es nicht mehr aus, nur die Grenzen deines Netzwerks zu schützen.

Zero Trust Security ist der neue Standard für umfassende Cybersicherheit. Dieser Ansatz geht davon aus, dass keine Entität – weder innerhalb noch außerhalb des Netzwerks – automatisch vertrauenswürdig ist.

Wir bei Newroom Media zeigen dir in diesem Beitrag, warum Zero Trust so wichtig ist und wie du es in deinem Unternehmen umsetzen kannst.

Was ist Zero Trust und warum ist es unverzichtbar?

Zero Trust ist keine Technologie, sondern eine Sicherheitsphilosophie. Du gehst davon aus, dass jeder Zugriff potenziell gefährlich ist – egal ob von innen oder außen. Statt einen Perimeter um dein Netzwerk zu ziehen, überprüfst du kontinuierlich jeden Nutzer und jedes Gerät.

Warum traditionelle Sicherheit nicht mehr ausreicht

Firewalls und VPNs bieten keinen ausreichenden Schutz mehr. Bestandteil jeder Transformation ist Zero Trust Cyber Resilienz. Unvorhersehbarkeit muss nicht negativ sein. Threat Detection und Transparenz sind wichtige Elemente.

So funktioniert Zero Trust in der Praxis

Du gewährst Zugriff nur auf Basis von Identität und Kontext – nicht aufgrund des Standorts. Jede Anfrage wird separat authentifiziert und autorisiert. Nutze dafür Multi-Faktor-Authentifizierung und Mikrosegmentierung deines Netzwerks (zwei Schlüsselelemente des Zero-Trust-Modells).

Beschränke Zugriffsrechte auf das Nötigste. Das Prinzip des geringsten Privilegs reduziert deine Angriffsfläche massiv. Überwache und protokolliere zudem alle Aktivitäten, um Anomalien schnell zu erkennen.

Vorteile von Zero Trust für dein Unternehmen

Mit Zero Trust senkst du das Risiko von Datenlecks erheblich. Die Zukunft von SASE ist ein Zero-Trust-Sicherheitskonzept. Das implizite Vertrauen konventioneller Netzwerkmodelle wird durch eine kontinuierliche Überprüfung ersetzt. Deine Mitarbeiter können flexibel und sicher von überall arbeiten (ein großer Vorteil in der heutigen Remote-Arbeitswelt).

Die Implementierung erfordert zwar Aufwand, zahlt sich aber aus. Diese Investition in Sicherheit kann langfristig erhebliche Einsparungen und einen Wettbewerbsvorteil bedeuten.

Herausforderungen bei der Umsetzung

Die Einführung von Zero Trust ist kein einfacher Prozess. Es erfordert eine Neuausrichtung deiner gesamten Sicherheitsstrategie. Du musst möglicherweise bestehende Systeme anpassen oder ersetzen. Auch deine Mitarbeiter müssen sich an neue Prozesse gewöhnen. Trotz dieser Hürden überwiegen die Vorteile deutlich.

Wie setzt du Zero Trust effektiv um?

Zero Trust ist keine Technologie zum Kaufen und Installieren, sondern eine umfassende Strategie für dein gesamtes Netzwerk. Hier erfährst du, wie du Zero Trust Schritt für Schritt in deinem Unternehmen implementierst.

Kontinuierliche Überprüfung als Grundprinzip

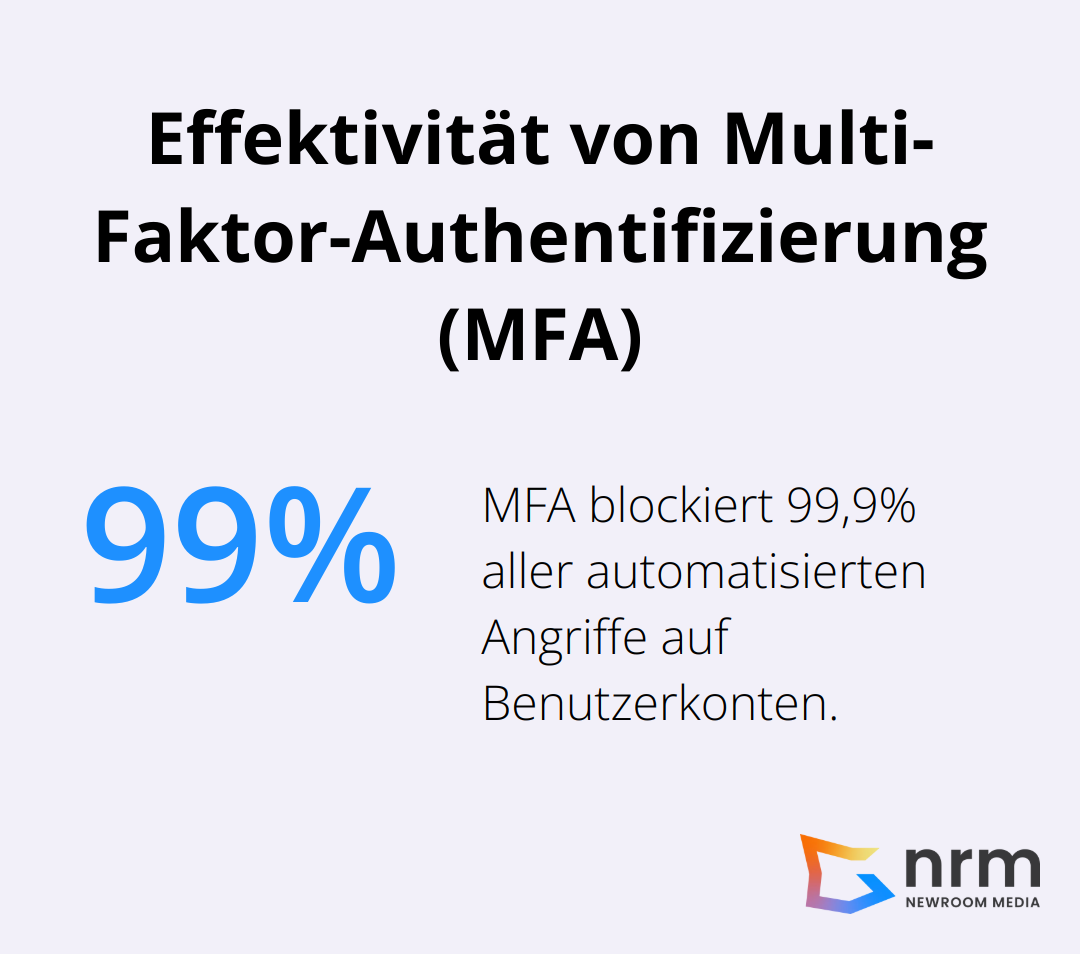

Der Kern von Zero Trust ist die ständige Verifizierung. Hinterfrage jeden Zugriff – egal ob von internen Mitarbeitern oder externen Partnern. Implementiere Multi-Faktor-Authentifizierung (MFA) für alle Benutzer. MFA blockiert 99,9% aller automatisierten Angriffe auf Benutzerkonten.

Setze auf kontextbasierte Zugriffskontrollen. Berücksichtige Faktoren wie Standort, Gerät und Verhaltensmuster des Nutzers. Wenn ein Mitarbeiter plötzlich nachts von einem unbekannten Gerät auf sensible Daten zugreift, solltest du hellhörig werden.

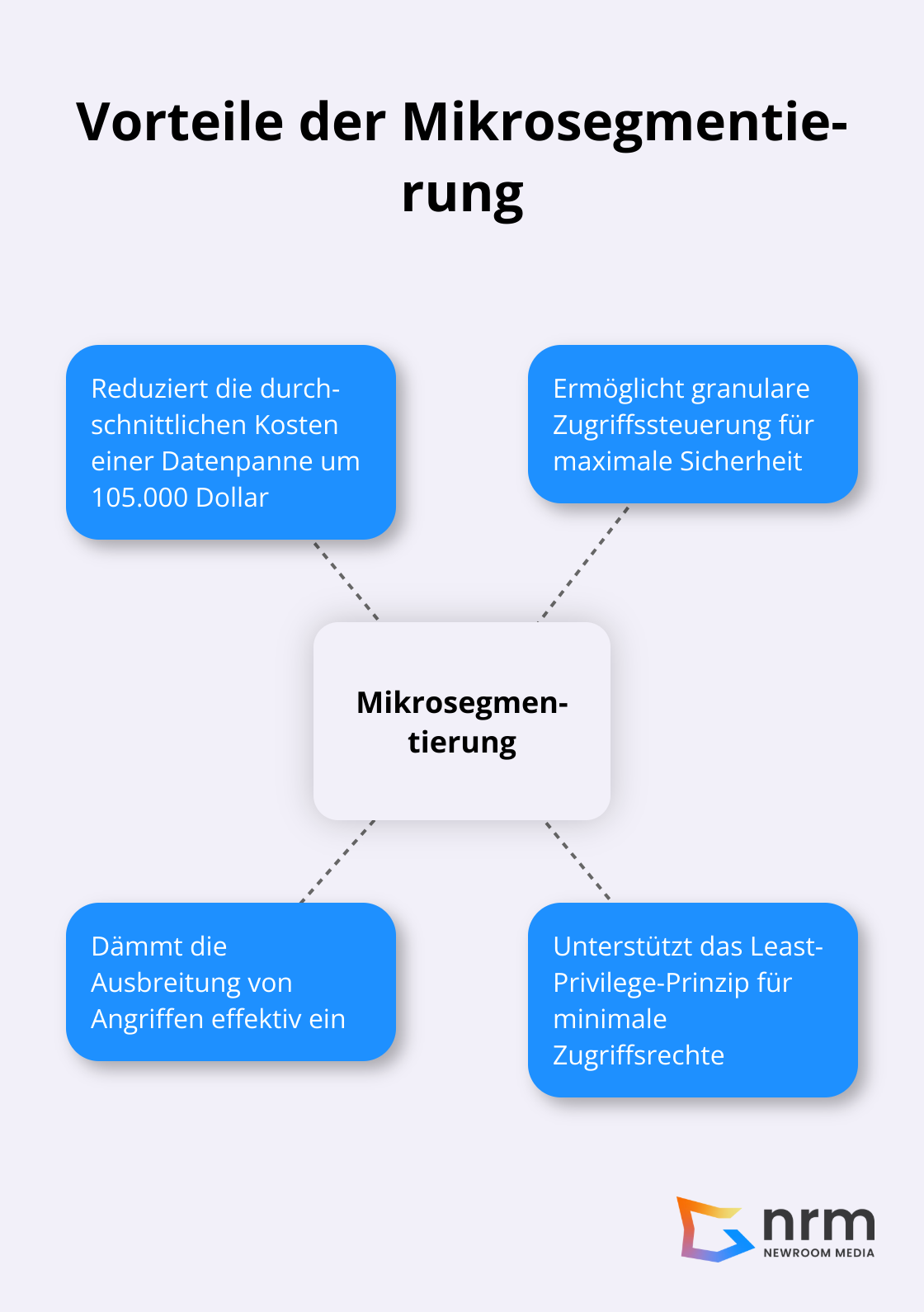

Mikrosegmentierung für maximale Sicherheit

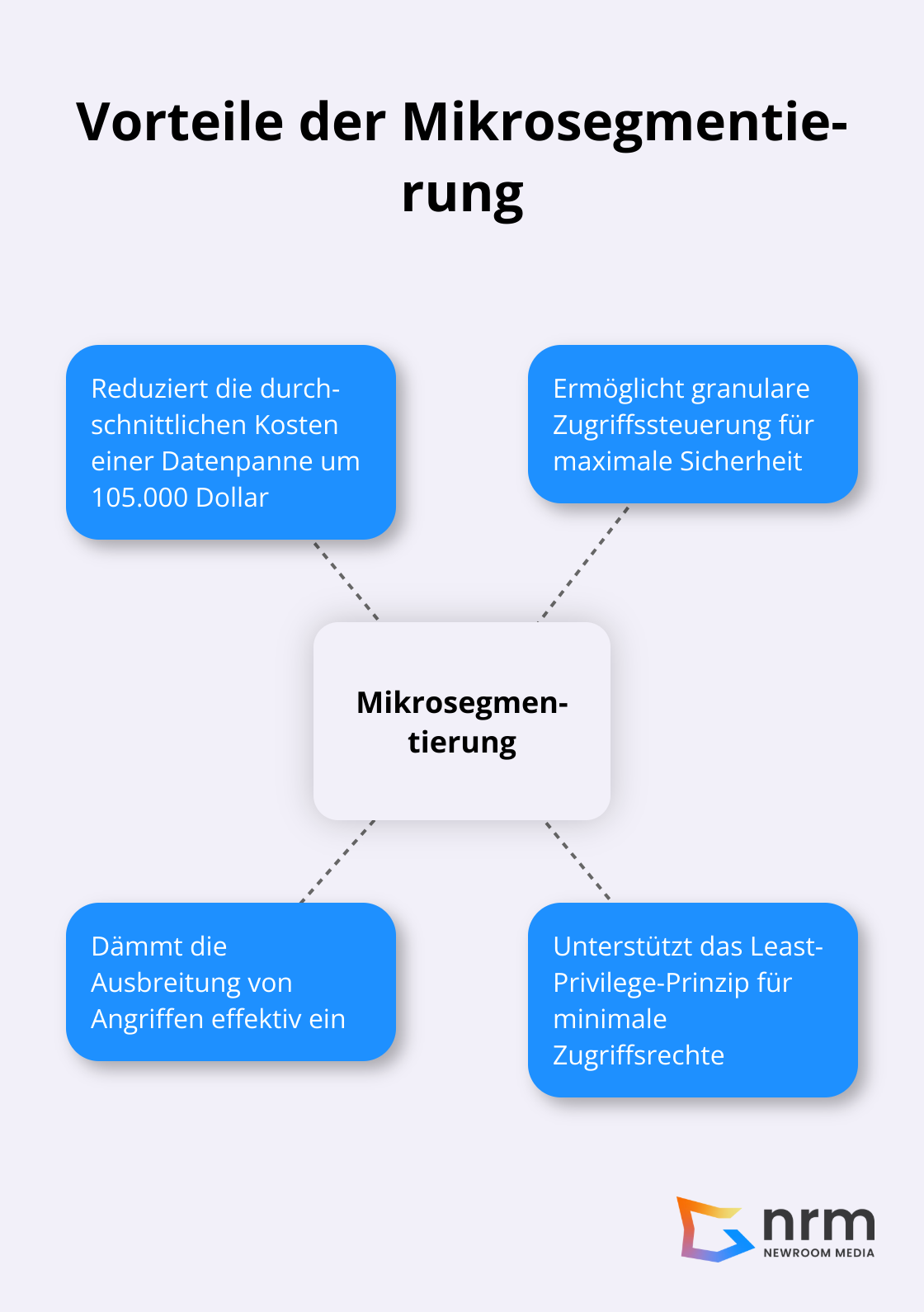

Teile dein Netzwerk in kleine, isolierte Segmente auf. So steuerst du den Zugriff granular und dämmst die Ausbreitung von Angriffen ein. Mikrosegmentierung reduziert die durchschnittlichen Kosten einer Datenpanne um 105.000 Dollar (Quelle: Ponemon Institute).

Definiere für jedes Segment eigene Sicherheitsrichtlinien. Ein Entwickler braucht anderen Zugriff als ein Buchhalter. Gewähre immer nur die minimal notwendigen Rechte nach dem Least-Privilege-Prinzip.

Echtzeitüberwachung deckt Anomalien auf

Implementiere ein leistungsfähiges Security Information and Event Management (SIEM) System. Es sammelt und analysiert Daten aus deinem gesamten Netzwerk in Echtzeit. So erkennst du verdächtige Aktivitäten sofort.

Nutze künstliche Intelligenz und maschinelles Lernen zur automatischen Anomalieerkennung. Moderne KI-Systeme identifizieren ungewöhnliches Verhalten viel schneller als Menschen. Reagiere umgehend auf Warnmeldungen und untersuche jeden Vorfall gründlich.

Schulung und Sensibilisierung der Mitarbeiter

Deine Mitarbeiter sind ein entscheidender Faktor für den Erfolg von Zero Trust. Führe regelmäßige Schulungen durch, um das Sicherheitsbewusstsein zu schärfen. Erkläre die Grundprinzipien von Zero Trust und warum ständige Verifizierung wichtig ist.

Übe praktische Szenarien, wie das Erkennen von Phishing-Mails oder den sicheren Umgang mit Unternehmensdaten. Je besser deine Mitarbeiter verstehen, warum Zero Trust notwendig ist, desto eher akzeptieren sie die neuen Prozesse.

Die Umsetzung von Zero Trust ist ein kontinuierlicher Prozess. Beginne mit kleinen Schritten und erweitere deine Strategie nach und nach. Im nächsten Abschnitt zeigen wir dir, wie du typische Herausforderungen bei der Implementierung meisterst.

Wie implementierst du Zero Trust erfolgreich?

Die Umsetzung von Zero Trust ist eine komplexe Aufgabe, aber mit der richtigen Strategie machst du dein Unternehmen fit für die digitale Zukunft. Starte mit einer gründlichen Analyse deiner IT-Infrastruktur und identifiziere kritische Daten und Anwendungen, die besonderen Schutz benötigen.

Definiere klare Ziele für deine Zero-Trust-Initiative. Was willst du konkret erreichen? Setze dir realistische Meilensteine und plane ausreichend Zeit für die schrittweise Implementierung ein.

Technische Grundlagen schaffen

Implementiere zunächst starke Authentifizierungsmechanismen. Multi-Faktor-Authentifizierung (MFA) ist hier der Goldstandard. Wähle eine MFA-Lösung, die sich nahtlos in deine bestehenden Systeme integriert. Einer der Hauptvorteile der Implementierung von Zero Trust-Sicherheit ist der verbesserte Schutz vor Datenschutzverletzungen.

Segmentiere dein Netzwerk in kleinere, isolierte Bereiche. So steuerst du den Zugriff granular und dämmst die Ausbreitung von Angriffen ein. Nutze moderne Technologien wie Software-Defined Networking für eine flexible Mikrosegmentierung. Dank Mikrosegmentierung können Administratoren Sicherheitsrichtlinien anwenden, die den Datenverkehr gemäß den Least-Privilege- und Zero-Trust-Prinzipien steuern.

Mitarbeiter einbeziehen und schulen

Der Erfolg von Zero Trust hängt maßgeblich von deinen Mitarbeitern ab. Kommuniziere offen über die Veränderungen und erkläre die Vorteile. Führe regelmäßige Schulungen durch, um das Sicherheitsbewusstsein zu schärfen. Praxisnahe Übungen wie simulierte Phishing-Angriffe können die Wachsamkeit erhöhen.

Beziehe deine Mitarbeiter aktiv in den Prozess ein. Hole Feedback ein und passe deine Strategie bei Bedarf an. So steigerst du die Akzeptanz und minimierst Widerstände gegen neue Sicherheitsmaßnahmen.

Kontinuierliche Überwachung und Anpassung

Zero Trust ist kein einmaliges Projekt, sondern ein fortlaufender Prozess. Implementiere leistungsfähige Monitoring-Tools, um verdächtige Aktivitäten in Echtzeit zu erkennen. Moderne SIEM-Systeme (Security Information and Event Management) nutzen künstliche Intelligenz, um Anomalien automatisch zu identifizieren.

Führe regelmäßige Sicherheitsaudits durch und passe deine Strategie an neue Bedrohungen an. Die Cyberkriminellen schlafen nicht – du darfst es auch nicht. Bleib stets auf dem neuesten Stand der Sicherheitstechnologien und -praktiken.

Partnerwahl für die Umsetzung

Bei der Implementierung von Zero Trust ist die Wahl des richtigen Partners entscheidend. Suche nach einem Unternehmen mit umfassender Erfahrung in Digitalisierungsprojekten und einem tiefen Verständnis für moderne Sicherheitskonzepte. Newroom Media beispielsweise bietet maßgeschneiderte Lösungen und hat Erfahrungen mit Spitzenkunden wie Volkswagen oder Mercedes-Benz (was die Expertise in komplexen Unternehmensumgebungen unterstreicht).

Schrittweise Einführung und Anpassung

Führe Zero Trust schrittweise ein, beginnend mit den kritischsten Bereichen deines Unternehmens. Teste neue Sicherheitsmaßnahmen gründlich, bevor du sie unternehmensweit ausrollst. Sei bereit, deine Strategie basierend auf Feedback und Erfahrungen anzupassen.

Denk daran: Zero Trust ist eine Reise, kein Ziel. Mit der richtigen Herangehensweise und den passenden Partnern meisterst du diese Herausforderung und machst dein Unternehmen fit für die Zukunft der Cybersicherheit.

Fazit

Zero Trust Security ist nicht nur ein Trend, sondern eine Notwendigkeit in der sich ständig verändernden digitalen Landschaft. Du schützt dein Unternehmen vor Cyberangriffen, indem du Vertrauen als Sicherheitsrisiko betrachtest und kontinuierliche Überprüfung zur Norm machst. Die Vorteile sind beeindruckend: Du reduzierst das Risiko von Datenlecks erheblich, ermöglichst sicheres Arbeiten von überall und schaffst eine flexible, zukunftssichere Sicherheitsarchitektur.

Die Zeit zum Handeln ist jetzt. Cyberangriffe werden immer ausgefeilter und die Kosten für Sicherheitsvorfälle steigen (laut IBM Cost of Data Breach Report 2024 betragen die durchschnittlichen Kosten eines Sicherheitsvorfalls 4,3 Millionen Euro). Mit Zero Trust baust du ein solides Fundament für die Cybersicherheit deines Unternehmens. Du schützt nicht nur deine Daten und Systeme, sondern gewinnst auch einen Wettbewerbsvorteil durch erhöhte Agilität und Vertrauenswürdigkeit.

Die Umsetzung von Zero Trust ist eine Herausforderung, aber mit dem richtigen Partner an deiner Seite meisterst du sie. Newroom Media unterstützt dich mit maßgeschneiderten Digitalisierungslösungen bei der Implementierung von Zero Trust Security. Warte nicht, bis es zu spät ist. Starte jetzt deine Zero-Trust-Reise und mache dein Unternehmen widerstandsfähiger gegen die Cyberbedrohungen von heute und morgen.